Aunque ya hace casi 20 años de la iniciativa de Trustworthy Computing de Microsoft, no hay que obviar el hecho de que la seguridad sigue siendo una preocupación constante para la compañía, y sigue tomando como referencia el programa estratégico en protección de tecnología que abanderó Bill Gates en enero del año 2002. Como no podía ser de otra forma, el nuevo sistema operativo, aún tomando como base la seguridad del sistema operativo Window 10, incorporará nuevos elementos que le permiten seguir en la lucha contra amenazas actuales.

Windows 11 potenciará alguna de las capacidades a nivel de seguridad que ya existían en versiones precedentes. Pero también hay nuevas incorporaciones, basadas en recientes funcionalidades que ya se habían anunciado como el empleo del procesador de seguridad Microsoft Pluton.

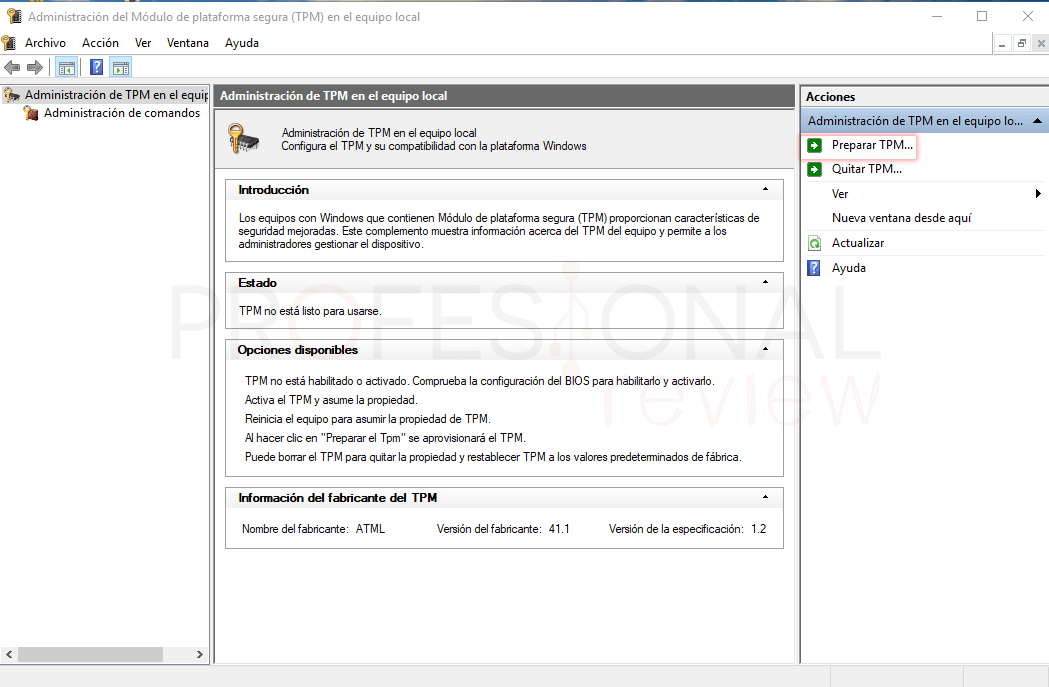

El Módulo de plataforma confiable (TPM) es un procesador criptográfico ya empleado en versiones precedentes del Sistema Operativo y que surge como un elemento base de la iniciativa Trustworthy Computing, El chip TPM ha tenido funciones tales como la de generar y almacenar claves criptográficas, así como limitar su uso. Incluye varios mecanismos de seguridad física que hacen que sea resistente a las alteraciones y que sus mecanismos de control limiten el hecho de que programas malintencionados realicen alteraciones en el mismo y en su contenido. Aunque uno de los usos fundamentales del chip TPM desde sus inicios tiene que ver con el cifrado de unidades a través del sistema de Bitlocker, con posterioridad sus funcionalidades se vieron incrementadas empleándolo, por ejemplo, para el sistema de autenticación de Windows Hello.

Con Windows 11 el módulo TPM se convierte en algo obligatorio, por lo que será un requisito indispensable que el equipo cuente con dicho elemento criptográfico. Aunque hoy en día es bastante habitual que los puestos de trabajo, de gama media y alta, cuente con dicho componente, es factible que sistemas antiguos no dispongan del mismo o en su versión 2.0 que será la mínima requerida.

El uso obligatorio de módulo TPM, quizás tenga bastante que ver con el objetivo de Microsoft para deshacerse finalmente de las contraseñas de forma definitiva. De manera predeterminada, los nuevos dispositivos con Windows 11 ahora podrán estar sin contraseña desde el primer momento, Los mecanismos que se emplean con Windows Hello, van enfocado a emplear métodos de autenticación más robustos basado en diferentes factores biométricos y de doble factor.

El aislamiento de hardware, el arranque seguro o la integridad de código del hypervisor, no son funcionalidades nuevas, tal y como pasa con el uso del chip TPM, pero serán funcionalidades que se incorporarán por defecto. El uso de tecnologías, basadas en la virtualización de hardware, es necesario para elementos tales como Application Guard, Control Flow Guard, Credential Guard, Device Guard o System Guard. Por lo tanto como en el caso del TPM, la virtualización de hardware será un imperativo para soportar el nuevo sistema operativo. El foco actual de Microsoft se encuentra en la protección contra el Ransomware que está siendo devastador para las entidades especialmente y parte de esa estrategia de protección tomará como base los elementos anteriormente citados

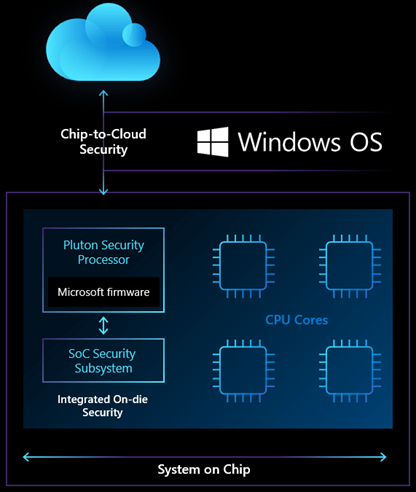

Windows 11 incorporará las capacidades del procesador de seguridad Microsoft Pluton, Este elemento de tecnología chip-to-cloud, fue presentado en noviembre del 2020. El objetivo de este módulo persigue garantizar la protección frente a exploits de día cero que aprovechaban vulnerabilidades del sistema para atacar debilidades que existían en el canal de comunicaciones con la CPU. Tomando como enfoque la iniciativa Zero Trust, este nuevo componente del procesador que será empleado de forma nativa en Windows 11, dará bastante que hablar. Puesto que abre numerosas posibilidades y ha sido objeto de debate interno en Sidertia Solutions, publicaremos un artículo monográfico dedicado al mismo.

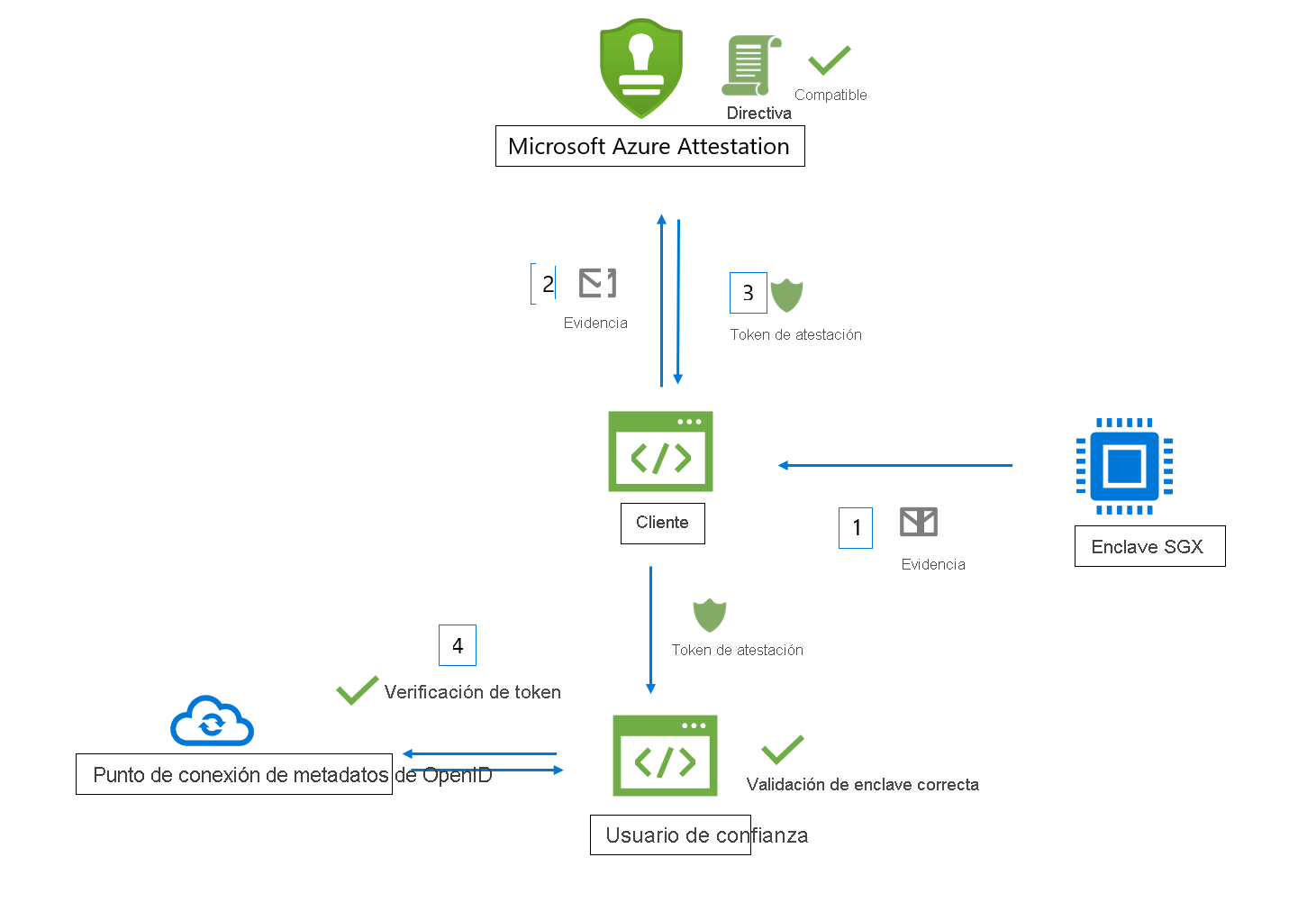

Debido a la lógica orientación a los servicios cloud, sería lógico pensar, y así será, que el nuevo sistema trabaje con el ya conocido “Microsoft Azure Attestation”. Este elemento tiene como objetivo verifica la confiabilidad una plataforma, así como los binarios que e ejecutan en esta. Un elemento sumamente crítico hoy en día, es la base de la confiabilidad y reputación de un sistema. Cuando los clientes acceden a recursos críticos que se pueden encontrar en servicios Cloud el componente MAA recibirá evidencias de la plataforma. Estas evidencias serán validadas tomando como base diversos paradigmas de la seguridad. Una vez validadas se generará un token de atestación que permitirá el acceso seguro a los recursos.

La atestación del chip TPM, o del sistema SGX (aislamiento a nivel de Hardware de determinados procesadores Intel) son algunos de los mecanismos de verificación en relación con las capas físicas y que conforman parte de la estrategia global de protección del sistema.

Estas son algunas de las novedades que se conocen en materia de seguridad del nuevo sistema operativo de Microsoft, pero a buen seguro no serán las únicas y probablemente según se vaya acercando la fecha de su salida definitiva, se irán dando detalles de más novedades. Es momento de quedar a la esperar, probar el nuevo sistema y prepararse para su incorporación en nuestras vidas.